به گزارش سافت گذر، پروتکل تأیید دو مرحله ای (2FA) یک روش ارتقای ایمنی آنلاین و بسیار تأثیرگذار است که اجازه دسترسی غیرمجاز به اکانت ها را نمی دهد. اگر هنوز هم در مورد اهمیت این شیوه قانع نشده اید، بد نیست به آمارهایی که مایکروسافت داده نگاهی بیندازید.

مایکروسافت در فوریه 2020 طی کنفرانسی در مورد چالش های پیرامون حفاظت از حساب های کاربری صحبت کرد. این رویداد برای کسانی که به روش های محافظت از اکانت و امنیت سایبری علاقه مند هستند بسیار جذاب بود. با این وجود، شاید خیلی ها علاقه زیادی به چنین رویدادها و کنفرانس هایی نداشته باشند ولی آمارهایی که مایکروسافت ارائه کرد بسیار جذاب و بعضاً تعجب برانگیز بودند.

کمپانی مالک ویندوز ماهانه بیش از 1 میلیارد اکانت فعال را ردیابی می کند که تقریباً به یک هشتم کل جمعیت کره زمین تعلق دارند. دارندگان این حساب ها در هر ماه 30 میلیارد بار وارد می شوند. هر ورود به حساب کاربری آفیس 365 سبب وارد شدن به سایر برنامه ها و سرویس های متصل می گردد.

اگر هنوز هم می خواهید با آمارهای ارائه شده شگفت زده شوید، بد نیست بدانید که مایکروسافت در هر روز بیش از 300 میلیون تلاش غیرقانونی و تأیید نشده برای ورود به هر حساب کاربری را متوقف می کند.

در ژانویه 2020، تعداد 480000 اکانت مایکروسافت (0.048 درصد تمامی حساب های کاربری مایکروسافت) هدف حمله هکرها قرار گرفته اند. در این شرایط، معمولاً مجرم سایبری از رمزهای مشخصی مانند Spring2020 استفاده می کند تا بلکه اکانت هایی که با این کلمه عبور محافظت شده اند، برای او باز شوند.

یکی از دیگر از روش هایی که هکرها با استفاده از آن سعی می کنند وارد اکانت کاربران شوند، خرید اطلاعات کاربری می باشد. در اینجا هکر، چندین یوزرنیم و پسورد را از بازار سیاه می خرد و آنها را در سیستم های مختلف امتحان می کند.

در نهایت کلاه برداری های اینترنتی یا فیشینگ رخ می دهد. در این روش، هکر شما را به یک سایت جعلی هدایت و تلاش خواهد کرد پسوردتان را بشناسد. این شیوه یکی از رایج ترین راهکارهای هک اکانت به صورت آنلاین می باشد.

در مجموع در ماه ژانویه پارسال 1 میلیارد اکانت هدف حمله قرار گرفتند؛ یعنی چیزی حدود 32000 حساب در هر روز. حال اگر 300 میلیون تلاش غیرقانونی و ناموفق برای ورود به هر اکانت را در نظر بگیرید، پی به عمق فاجعه خواهید برد.

نکته مهمی که در اینجا وجود دارد این است که اگر این اکانت ها از روش تأیید دو مرحله ای استفاده می کردند، 99.9 درصد حملات سایبری علیه آنها رخ نمی داد.

روش تأیید دو مرحله ای یا 2FA چیست؟

روش تأیید دو مرحله ای که با علامت اختصاری 2FA نیز شناخته می شود، علاوه بر نام کاربری و کلمه عبور، یک لایه امنیتی اضافه به وجود می آورد. این شیوه معمولاً یک پیام حاوی 6 حرف یا عدد را از طریق پیامک به گوشی شما ارسال می کند که باید آن را بنویسید تا بتوانید به حساب خود وارد شوید.

روش تأیید دو مرحله ای نوعی از تأیید چند فاکتوری (MFA) است. MFAها انواع مختلفی دارند که کلیدهای فیزیکی USB و یا شیوه های بیومتریکی اسکن اثر انگشت یا تشخیص چهره از آن جمله اند اما از میان همه آنها، 2FA رایج تر است.

در این میان، ممکن است یک اکانت بسیار ایمن به جای دو فاکتور، سه فاکتور تأیید هویت درخواست کند.

آیا روش تأیید دو مرحله ای از حمله های سایبری جلوگیری می کند؟

در حملات یکپارچه و جاهایی که هکرها اعتبارات لازم برای ورود به حساب کاربری را دارند، در واقع پسورد را در اختیار گرفته اند بنابراین فقط باید اکانت مربوط به آن را پیدا کنند. در روش فیشینگ اما، هکر هم نام کاربری و هم پسورد را دارد.

بر این اساس، اگر برای حساب های مایکروسافت که در ماه ژانویه پارسال هدف حملات سایبری قرار گرفتند روش تأیید دو مرحله ای فعال شده بود، صرف داشتن پسورد کافی نمی بود زیرا هکر می بایست به گوشی فرد هدف دسترسی می داشت تا کد دریافتی را بنویسد و وارد اکانت شود. بدون موبایل اما، او امکان دستیابی به اکانت را نداشت و هیچ شخصی از حملاتش تأثیر نمی پذیرفت.

اگر شما فکر می کنید پسوردتان به اندازه کافی ایمن است و هیچ وقت هدف حملات فیشینگ قرار نمی گیرید، بد نیست واقعیت هایی را بپذیرید. طبق اعلام الکس وینارت، یکی از صاحبنظران اصول سازه های سایبری در مایکروسافت، وقتی صحبت از ایمن کردن اکانت می شود، پسورد اهمیت زیادی ندارد.

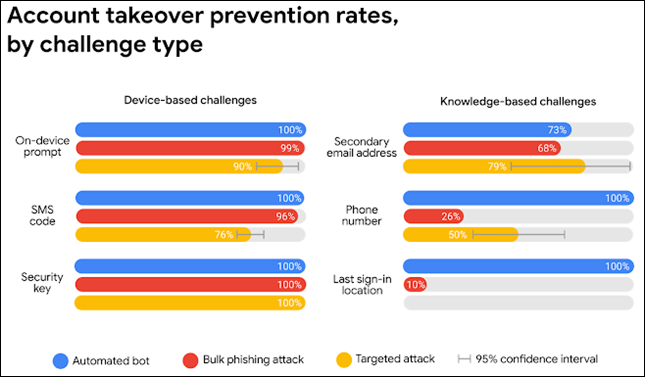

این قانون تنها شامل حساب های کاربری مایکروسافت نیز نمی شود بلکه در صورت عدم استفاده از روش های تأیید چند فاکتوری، هر اکانت آنلاینی می تواند هدف حملات قرار گیرد. طبق ادعای گوگل، MFA از 100 درصد حملات انجام شده توسط ربات ها و . . . جلوگیری کرده است. برای اثبات این ادعا، چنان چه به گوشه پایین نمودار منتشر شده توسط گوگل نگاهی بیندازید، می بینید که روش کلیدهای امنیتی به طور تمام و کمال در جلوگیری از به وقوع پیوستن جرائم سایبری موفق بوده اند.

اما روش کلید امنیتی چیست؟

در این شیوه یک اپلیکیشن وظیفه ارسال کد MFA را به گوشی شما بر عهده خواهد داشت. در حالی که روش ارسال پیامک بهتر از غیرفعال بودن شیوه های این چنینی است، پیشنهاد ما استفاده از برنامه Authy می باشد.

نحوه فعالسازی 2FA یا سایر روش های تأیید چند فاکتوری برای اکانت ها

شما می توانید برای اکثر اکانت های آنلاین، روش تأیید دو مرحله ای را فعال کنید. برای هر سرویس نیز گزینه مربوطه در جای متفاوتی قرار دارد ولی معمولاً می توانید آن را از بخش اکانت (Account) و سپس قسمت امنیت (Security) بیابید.

روش تأیید چند فاکتوری، شیوه تأثیرگذاری برای حفاظت از حساب های کاربری است. بر این اساس، اگر هنوز آن را فعال نکرده اید، هر چه زودتر آن را فعال نمایید؛ به خصوص برای اکانت های حساس نظیر ایمیل ها و حساب های بانکی.

منبع: howtogeek.com