امروزه دستگاههای مختلفی برای ردیابی حضور و غیاب کارکنان در سازمانها مورد استفاده قرار میگیرند که هرکدام دارای ویژگیهای منحصربهفردی هستند. این دستگاهها با استفاده از فناوریهای پیشرفته، هویت کارکنان را تشخیص میدهند و ورود و خروج آنها را ثبت میکند. اما هر چقدر که این دستگاهها پیشرفت میکنند، محافظت از دادههای جمعآوریشده توسط آنها، اهمیت بیشتری پیدا میکند. در ادامه قصد داریم در مورد انواع تکنولوژیهای امنیتی در دستگاه های حضور و غیاب صحبت کنیم. از شما دعوت میکنیم تا انتها همراه ما باشید.

تکنولوژی بیومتریک در دستگاه های حضور و غیاب

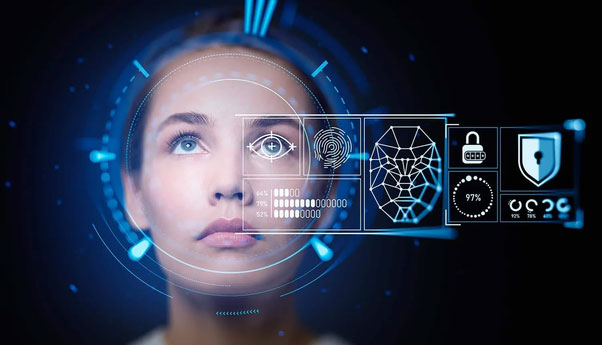

احراز هویت بیومتریک یک تکنولوژی امنیتی است که از ویژگیهای فیزیکی یا رفتاری منحصربهفرد افراد برای تایید هویت آنها استفاده میکند. این فناوری در انواع دستگاه حضور و غیاب بهکار میرود تا اطمینان حاصل شود که شخصی که در حال ورود یا خروج است، در واقع همان شخصی است که اطلاعات او در دستگاه ذخیره شده است.

انواع مختلفی از احراز هویت بیومتریک در دستگاه های حضور و غیاب استفاده میشوند، از جمله:

- تشخیص اثر انگشت یا کف دست: این تکنولوژی از الگوهای روی نوک انگشتان یا کف دست افراد برای تایید هویت آنها استفاده میکند و یکی از متداولترین روشهای احراز هویت بیومتریک برای حضور غیاب است.

- تشخیص چهره: این تکنولوژی از ویژگیهای صورت افراد مانند فاصله بین چشمها یا شکل بینی برای تایید هویت بهره میبرد و بهدلیل سهولت استفاده، محبوبیت زیادی دارد.

- اسکن عنبیه: این فناوری از الگوهای عنبیه افراد برای شناسایی و تایید هویت آنها استفاده میکند و یکی از امنترین روشهای شناسایی بیومتریک است.

- تشخیص صدا: این فناوری از ویژگیهای صدای افراد برای احراز هویت آنها بهره میبرد و معمولا در مراکز تلفن و سایر جاهایی که افراد باید از طریق تلفن شناسایی شوند، به کار میرود.

مزایا و معایب فناوری بیومتریک

استفاده از روشهای بیومتریک در دستگاه حضور غیاب چندین مزیت دارد. اولین مزیت آن این است که از روشهای قدیمی مانند رمز عبور امنتر است، زیرا جعل یا سرقت دادههای بیومتریک افراد، کار آسانی نیست. همچنین کاربری راحتی دارد و افراد نیازی به بهخاطر سپردن رمز عبور یا حمل کارت شناسایی ندارند. در نهایت، این فناوری میتواند به جلوگیری از تقلب و اطمینان از صحت سوابق حضور غیاب کمک کند.

با این حال، این تکنولوژی معایبی نیز دارد. یکی از نگرانیهای اصلی در مورد آن، حفظ حریم خصوصی است، زیرا برخی از افراد ممکن است از جمعآوری و ذخیره دادههای بیومتریک خود ناراحت باشند. بهعلاوه، دستگاههایی که دارای تکنولوژی بیومتریک هستند، ممکن است گرانتر از دستگاههای دیگر باشند. همچنین این امکان وجود دارد که در شرایط خاص (مانند زمانیکه اثر انگشت یک فرد کثیف یا آسیبدیده است)، این تکنولوژی بهدرستی عمل نکند.

شرکت جهان گستر پارس، طراح و تولیدکننده انواع دستگاه های حضور و غیاب، امنیت محصولات خود را با آخرین فناوریهای روز دنیا، تامین میکند تا کاربران هیچگونه نگرانی در مورد حریم شخصی خود نداشتهباشند. برای مشاوره رایگان و کسب اطلاعات بیشتر با ما تماس بگیرید.

تکنولوژی RFID

Radio Frequency Identification که به اختصار به آن RFID میگویند، یک تکنولوژی ارتباطی بیسیم است که از امواج رادیویی برای شناسایی و ردیابی اشیا یا افراد استفاده میکند. این فناوری شامل یک ریدر (Reader) و یک تگ (Tag) است که دارای یک ریزتراشه و یک آنتن هستند. هنگامیکه تگ در محدوده ریدر قرار میگیرد، یک سیگنال حاوی شماره شناسایی منحصربهفرد خود را ارسال میکند که برای شناسایی شی یا فرد به کار می رود.

در دستگاه حضور غیاب، تکنولوژی RFID برای ردیابی افراد در هنگام ورود به یا خروج از محل کار استفاده میشود. برچسب RFID را میتوان با کارت شناسایی افراد ترکیب کرد تا هنگامیکه آنها وارد یک منطقه مشخص میشوند یا از آن خارج میشوند، ورود و خروج آنها بهصورت خودکار ثبت شود.

مزایا و معایب فناوری RFID

استفاده از این فناوری در دستگاه های حضور و غیاب، مزایای مختلفی دارد. RFID یک روش راحت و آسان برای ردیابی حضور کارکنان است، زیرا افراد نیازی به تعامل فیزیکی با ریدر ندارند. همچنین این تکنولوژی یک روش سریع و کارآمد محسوب میشود که میتواند چندین نفر را بهطور همزمان شناسایی کند.

اما یکی از معایب اصلی RFID، این است که افراد میتوانند بهجای یکدیگر، کارت بزنند. علاوهبراین، تگهای RFID ممکن است گم یا دزدیده شوند، که نگرانیهای امنیتی را به دنبال دارد.

تکنولوژی GPS در دستگاه های حضور و غیاب

این تکنولوژی از سیگنالهای ماهوارهای برای تعیین موقعیت یک شی یا فرد استفاده میکند و معمولا در سیستمهای ناوبری استفاده میشود. اما میتوان از آن در دستگاه های حضور و غیاب برای ردیابی حضور کارکنان و نظارت بر موقعیت مکانی آنها استفاده کرد. این فناوری بهویژه در سازمانهای بزرگ که در آن افراد ممکن است نیاز به جابجایی بین چندین ساختمان یا مکان داشتهباشند، مفید است. ردیابی GPS همچنین میتواند برای نظارت بر موقعیت مکانی افرادی که بهصورت دورکاری وظایف خود را انجام میدهند، به کار گرفته شود.

مزایا و معایب فناوری GPS

استفاده از ردیابی GPS برای حضور و غیاب، دادههای موقعیت مکانی افراد را بهصورت بلادرنگ ارائه میکند، که برای نظارت بر عملکرد کارکنان استفاده میشود. همچنین میتوان این فناوری را برای ردیابی کارکنان در جاهای مختلف از جمله محیطهای داخلی و خارجی به کار برد.

اما یکی از نگرانیهایی که در مورد GPS وجود دارد، حفظ حریم خصوصی است، زیرا ممکن است افراد از ردیابی و ثبت حرکات خود ناراحت شوند. علاوهبراین، اجرای آن نسبت به روشهای سنتی حضور و غیاب گرانتر است. بهعلاوه، ممکن است ردیابی GPS در محیطهای داخلی، در جاییکه سیگنالهای ماهوارهای ضعیفتر هستند، دقیق نباشد.

تکنولوژی PIN

این تکنولوژی یک روش امنیتی است که در آن از یک کد اختصاصی برای تایید هویت هر فرد استفاده میشود. در دستگاه های حضور و غیاب، میتوان از تکنولوژی پین برای ثبت ورود و خروج کارکنان بهره برد. فرد، کدپین منحصربهفرد خود را در صفحه کلید یا صفحه لمسی وارد و دستگاه بلافاصله زمان ورود یا خروج او را ثبت میکند.

مزایا و معایب فناوری PIN

استفاده از این فناوری در دستگاه حضورو غیاب، یک روش نسبتا ساده و ارزان برای ردیابی حضور کارکنان است. همچنین میتوان آن را بهراحتی برای رفع نیازهای خاص سازمان، مانند نیاز به کدهای پین مختلف برای افراد یا گروههای گوناگون، سفارشی کرد.

اما یکی از معایب آن، امنیت است، زیرا کدپینها ممکن است فراموش شوند، به اشتراک گذاشته شوند یا به سرقت بروند. علاوهبراین، تکنولوژی PIN به اندازه روشهای دیگر مانند احراز هویت بیومتریک، ایمن نیست، زیرا حدس زدن یا هک کردن یک کدپین امکانپذیر است.

سخن پایانی

تکنولوژیهای امنیتی مختلفی وجود دارد که در دستگاه حضور و غیاب به کار میروند. تکنولوژی بیومتریک، جیپیاس، RFID و PIN همگی مزایا و معایب خاص خود را دارند و انتخاب فناوری مناسب، به نیازها و تنظیمات خاص سازمان بستگی دارد. شرکت جهان گستر پارس، پیشرو در طراحی و تولید دستگاه های حضور و غیاب، از فناوریهایی برای تامین امنیت دستگاههای خود استفاده میکند که قابلیت اطمینان بالایی دارند و از حریم خصوصی افراد بهخوبی محافظت میکنند. برای کسب اطلاعات بیشتر و آگاهی از شرایط ویژه فروش با کارشناسان ما تماس بگیرید.